WEB漏洞扫描工具:AWVS下载、安装、使用教程

Acunetix Web Vulnerability Scanner(简称AWVS)是一款知名的网络漏洞扫描工具,它通过网络爬虫测试你的网站安全,检测流行安全漏洞。

AWVS是一款Web漏洞扫描工具,通过网络爬虫测试网站安全,检测流行的Web应用攻击,如跨站脚本、sql 注入等。据统计,75% 的互联网攻击目标是基于Web的应用程序。

一、AWVS安装

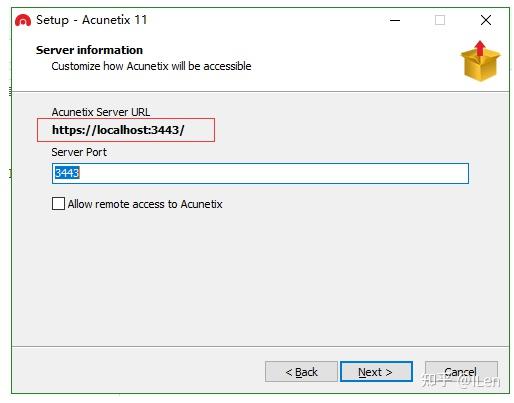

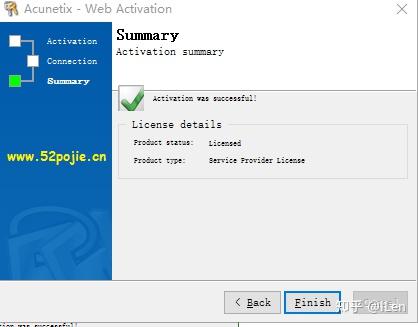

windows上安装其实很简单,为了怕新人不懂,我还是简单说一下吧!以安装AWVS11版本为例子,具体步骤如下:

一路下一步

二、AWVS使用教程

其实AWVS使用很简单,由于AWVS11.x及以上版本都是以网页的形式展示的,虽然说是英文的,不过没关系,我们完全可以用“网页翻译”插件直动翻译成中文,那样使用起来就简单多了,大家一看就能明白。

1、启动AWVS。

以AWVS11.x为例子,windows+R 输入 services.msc 打开服务对话框,启动“Acunetix 与 Acunetix Database“服务,单击右键启动一下即可。

用户名:17831123215 @http://163.com

密 码:zhaosj@825

漏洞查看

漏洞进行攻击

Kali Linux系统进行扫描

使用nmap扫描一下ip,发现漏洞确实存在,而且看其他端口的服务,可能存在的漏洞还不少,今天就不探讨其他漏洞了。

root@kali:~# nmap -sV 192.168.1.73

三、漏洞利用

3.1 还可以在kali中搭建ElasticHD,在浏览器中远程连接就可以看到ES节点服务器可视化数据的全貌了

解压

unzip elasticHD_linux_amd64.zip加权限

chmod 777 ElasticHD运行ElasticHD

exec ./ElasticHD -p 127.0.0.1:9801

运行完命令,终端会自动关闭

5.打开浏览器访问http://127.0.0.1:9801/

在浏览器中访问127.0.0.1:9801, 在下面输入需要探索的ip地址,然后点击connect就可以看到泄露的信息,点击模块Query还可以查看详细信息。

四、Python未授权访问脚本

#! /usr/bin/env python

* coding:utf-8 *

import requests

def Elasticsearch_check(ip, port=9200, timeout=5):

try:

url = "http://"+ip+":"+str(port)+"/_cat"

response = requests.get(url)

except:

pass

if "/_cat/master" in response.content:

print '[+] Elasticsearch Unauthorized: ' +ip+':'+str(port)

if name == 'main':

Elasticsearch_check("127.0.0.1")加固方案

1、限制IP访问,绑定固定IP

2、在config/elasticsearch.yml中为9200端口设置认证:

http.basic.enabled true #开关,开启会接管全部HTTP连接

http.basic.user "admin" #账号

http.basic.password "admin_pw" #密码

http.basic.ipwhitelist ["localhost", "127.0.0.1"]